OnePlus уличили в слежке за пользователями

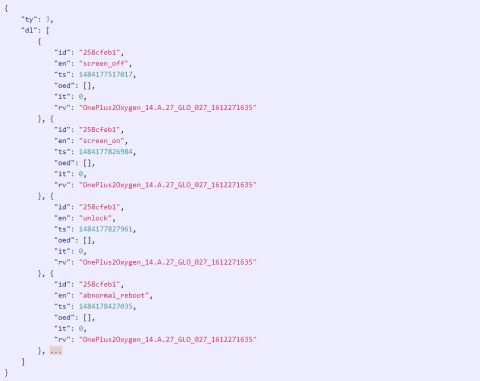

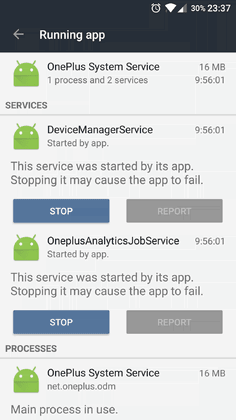

Китайского производителя смартфонов OnePlus уличили в активной слежке за пользователями. В рамках Hack Challenge инженер-программист Кристофер Мур решил проверить трафик своего OnePlus 2 через OWASP ZAP, что позволило ему проанализировать все входящие и исходящие данные. Специалист обнаружил, что смартфон отправляет производителю множество личных данных, включая IMEI, MAC-адреса, названия мобильных сетей, IMSI-коды, серийные номера и многое другое. С помощью ключа аутентификации на телефоне Кристофер сумел расшифровать данные, отправляемые с его смартфона на сервер open.oneplus.net через HTTPS. Как выяснилось, компания также собирает информацию о блокировке, разблокировке и неожиданных перезагрузках устройства. Последнее действительно имеет смысл — таким образом OnePlus может узнать, что приводит к перезагрузке смартфона, однако данные о каждой разблокировке и блокировке устройства уже вызывают вопросы. Сотрудники ресурса Android Police обратились к представителям OnePlus за объяснениями и получили следующий ответ: «Мы надёжно передаём аналитику двумя разными потоками через HTTPS на сервер Amazon. Первый поток — это статистика, которую мы собираем для более точной настройки нашего программного обеспечения в соответствии с поведением. Эта передача активности может быть отключена в «Настройки» → «Дополнительно» → «Присоединиться к пользовательской программе». Второй поток — это информация об устройстве, которую мы собираем для обеспечения лучшей послепродажной поддержки», — ответили сотрудники OnePlus. Пользователь под ником @JaCzekanski обнаружил, что передачу данных можно остановить с помощью одной простой команды через ADB. Она позволяет прекратить работу встроенного приложения OnePlus System Service (root-права не требуются). Для этого необходимо сделать следующее: Установить ADB на компьютер Подключить смартфон к компьютеру через USB Включить в настройках смартфона отладку по USB Выполнить следующую команду: $ adb shell pm uninstall -k --user "0" net.oneplus.odm.provider

Китайского производителя смартфонов OnePlus уличили в активной слежке за пользователями. В рамках Hack Challenge инженер-программист Кристофер Мур решил проверить трафик своего OnePlus 2 через OWASP ZAP, что позволило ему проанализировать все входящие и исходящие данные. Специалист обнаружил, что смартфон отправляет производителю множество личных данных, включая IMEI, MAC-адреса, названия мобильных сетей, IMSI-коды, серийные номера и многое другое. С помощью ключа аутентификации на телефоне Кристофер сумел расшифровать данные, отправляемые с его смартфона на сервер open.oneplus.net через HTTPS. Как выяснилось, компания также собирает информацию о блокировке, разблокировке и неожиданных перезагрузках устройства. Последнее действительно имеет смысл — таким образом OnePlus может узнать, что приводит к перезагрузке смартфона, однако данные о каждой разблокировке и блокировке устройства уже вызывают вопросы. Сотрудники ресурса Android Police обратились к представителям OnePlus за объяснениями и получили следующий ответ: «Мы надёжно передаём аналитику двумя разными потоками через HTTPS на сервер Amazon. Первый поток — это статистика, которую мы собираем для более точной настройки нашего программного обеспечения в соответствии с поведением. Эта передача активности может быть отключена в «Настройки» → «Дополнительно» → «Присоединиться к пользовательской программе». Второй поток — это информация об устройстве, которую мы собираем для обеспечения лучшей послепродажной поддержки», — ответили сотрудники OnePlus. Пользователь под ником @JaCzekanski обнаружил, что передачу данных можно остановить с помощью одной простой команды через ADB. Она позволяет прекратить работу встроенного приложения OnePlus System Service (root-права не требуются). Для этого необходимо сделать следующее: Установить ADB на компьютер Подключить смартфон к компьютеру через USB Включить в настройках смартфона отладку по USB Выполнить следующую команду: $ adb shell pm uninstall -k --user "0" net.oneplus.odm.provider